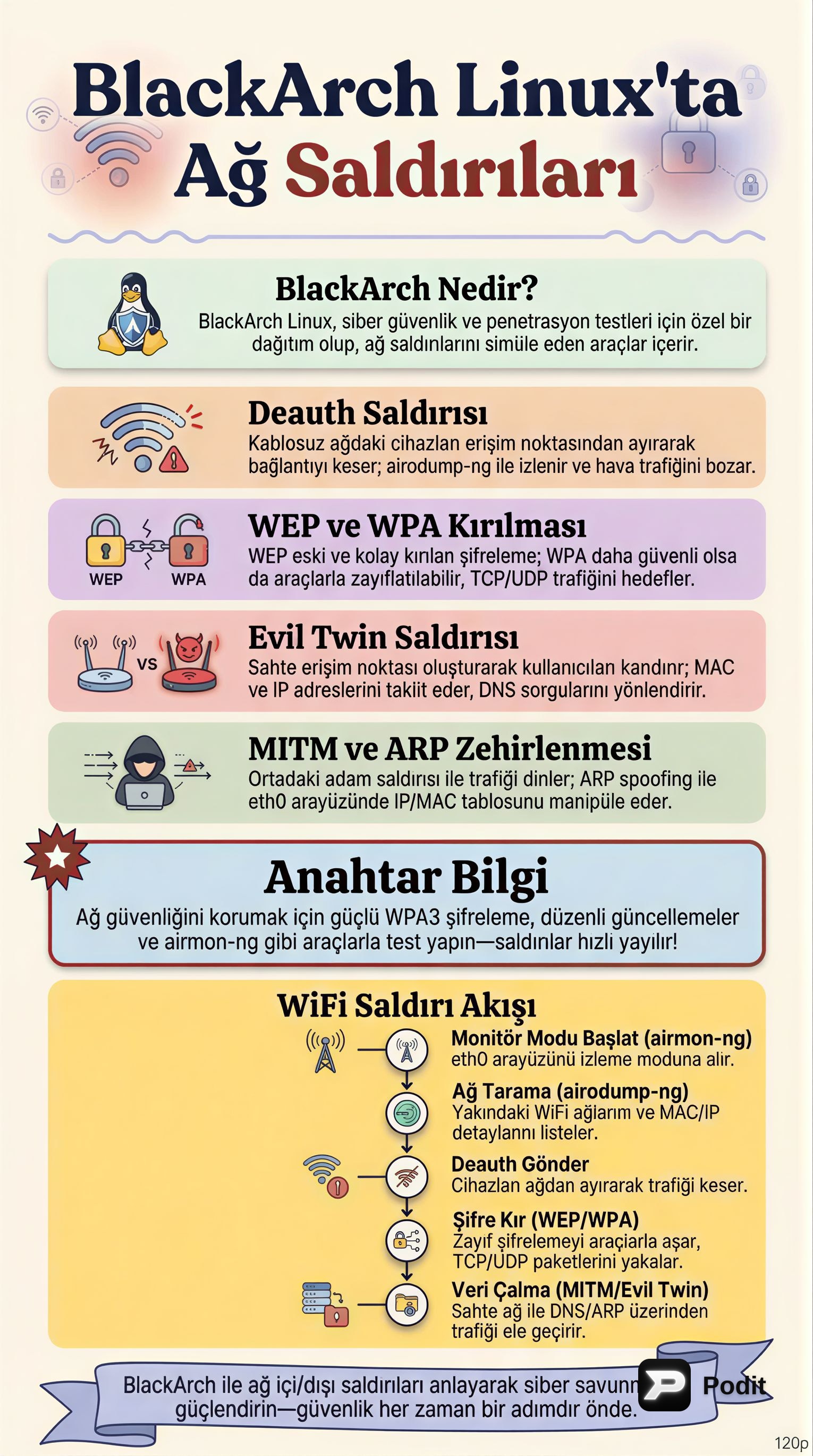

📚 Çalışma Materyali: BlackArch Linux ile Ağ Güvenliği ve Saldırı Teknikleri

Bu çalışma materyali, kullanıcı tarafından belirlenen "Blackarch linuxta ağ içi ve ağ dışı saldırıları, deauth, WEP, WPA, tcp, udp, evil twin attack, mitm, arp, ip, eth0, mac, dns, airmon-ng, airodump-ng" konuları üzerine hazırlanmıştır. İçerik, BlackArch Linux ortamında gerçekleştirilen ağ güvenliği analizleri ve saldırı teknikleri hakkında kapsamlı bilgi sunmayı amaçlamaktadır.

1. Giriş: BlackArch Linux ve Siber Güvenlikteki Rolü

BlackArch Linux, sızma testleri (penetration testing) ve güvenlik denetimleri için özel olarak tasarlanmış, Arch Linux tabanlı güçlü bir dağıtımdır. 🛡️ İçerisinde 2000'den fazla siber güvenlik aracı barındırarak, ağ analizi, zafiyet tespiti, istismar ve adli bilişim gibi geniş bir yelpazede faaliyet gösterme imkanı sunar. Bu platform, özellikle kablosuz ağ güvenliği, ağ protokol analizi ve çeşitli siber saldırı senaryolarının incelenmesi için kritik bir rol oynamaktadır. BlackArch, güvenlik uzmanlarına ve sızma testi uzmanlarına, ağ altyapılarındaki potansiyel zafiyetleri belirleme ve bunlara karşı savunma mekanizmaları geliştirme konusunda eşsiz yetenekler sağlar.

2. Temel Ağ Kavramları ve Protokoller

Ağ güvenliğini anlamak için temel ağ kavramlarına ve protokollerine hakim olmak esastır.

2.1. Ağ Saldırısı Kategorileri

Ağ saldırıları, saldırganın ağa erişim durumuna göre iki ana kategoriye ayrılır:

- Ağ İçi Saldırılar: Saldırganın zaten ağa fiziksel veya mantıksal olarak erişimi olduğu durumları ifade eder. Bu tür saldırılarda, saldırgan genellikle ağdaki diğer cihazlara veya sunuculara yönelik hareket eder.

- Ağ Dışı Saldırılar: Saldırganın ağa dışarıdan, genellikle kablosuz ağlar üzerinden yetkisiz erişim elde etmeyi hedeflediği saldırılardır.

2.2. Temel Ağ Protokolleri

Ağ iletişiminin temelini oluşturan bazı protokoller şunlardır:

- TCP (Transmission Control Protocol): 📚 Bağlantı tabanlı ve güvenilir veri iletimi sağlayan bir protokoldür. Verilerin doğru sırayla ve eksiksiz bir şekilde hedefe ulaştığından emin olmak için el sıkışma (handshake), segmentasyon, sıralama ve hata kontrolü gibi mekanizmalar kullanır. Örneğin, bir web sayfası yüklerken veya dosya indirirken TCP kullanılır.

- UDP (User Datagram Protocol): 📚 Bağlantısız ve daha hızlı ancak garantisiz veri iletimi sunan bir protokoldür. Veri paketlerinin hedefe ulaşıp ulaşmadığını veya doğru sırada gelip gelmediğini kontrol etmez. Canlı yayınlar, çevrimiçi oyunlar veya DNS sorguları gibi hızın güvenilirlikten daha önemli olduğu durumlarda tercih edilir.

- ARP (Address Resolution Protocol): 📚 Yerel ağda IP adreslerini MAC adreslerine dönüştürerek iletişimi mümkün kılar. Bir cihaz, belirli bir IP adresine sahip başka bir cihazla iletişim kurmak istediğinde, ARP isteği göndererek o IP adresinin MAC adresini öğrenir.

- IP (Internet Protocol): 📚 Cihazların ağ üzerindeki mantıksal konumunu belirleyen adresleme sistemidir. Her cihaza benzersiz bir IP adresi atanır ve bu adresler, verilerin doğru hedefe yönlendirilmesini sağlar.

- MAC (Media Access Control) Adresi: 📚 Donanımın fiziksel kimliğini temsil eden, ağ kartına üretici tarafından atanmış benzersiz bir adrestir. Yerel ağdaki cihazların birbirini tanımasını sağlar.

- DNS (Domain Name System): 📚 Alan adlarını (örneğin, google.com) IP adreslerine çevirerek internet erişimini kolaylaştırır. Kullanıcılar alan adlarını hatırlarken, bilgisayarlar IP adreslerini kullanarak iletişim kurar.

2.3. Ağ Arayüzleri

BlackArch gibi Linux tabanlı sistemlerde ağ arayüzleri, ağ kartlarını temsil eder:

eth0: Genellikle ilk kablolu Ethernet arayüzünü temsil eder.wlan0: Kablosuz ağ arayüzünü temsil eder.mon0: Kablosuz arayüzün izleme (monitor) moduna alındığında aldığı isimdir. Bu mod, ağ trafiğini pasif olarak dinlemek ve paket yakalamak için kullanılır.

3. Kablosuz Ağ Saldırıları ve BlackArch Araçları

Kablosuz ağlar, doğası gereği dış saldırılara daha açıktır.

3.1. Deauthentication (Deauth) Saldırıları

Deauthentication saldırıları, kablosuz ağlarda belirli bir istemci ile erişim noktası (Access Point - AP) arasındaki bağlantıyı keserek hizmet reddi (DoS) oluşturmayı amaçlar. 🚫 Saldırgan, sahte deauthentication paketleri göndererek istemcinin ağdan düşmesini sağlar. Bu saldırılar, WEP ve WPA gibi kablosuz güvenlik protokollerinin zayıflıklarını istismar etmek için ön koşul olabilir; örneğin, WPA el sıkışmasını yakalamak için istemcinin yeniden bağlanmaya zorlanması gerekebilir.

3.2. Kablosuz Güvenlik Protokolleri

- WEP (Wired Equivalent Privacy): ⚠️ Günümüzde kolayca kırılabildiği için güvenliksiz kabul edilmektedir. Zayıf şifreleme algoritmaları ve anahtar yönetimi eksiklikleri nedeniyle kısa sürede istismar edilebilir.

- WPA (Wi-Fi Protected Access) / WPA2 / WPA3: WEP'e göre daha güçlü şifreleme mekanizmaları sunar. WPA2, AES şifrelemesi ve 802.1X kimlik doğrulama ile daha güvenlidir. WPA3 ise daha da geliştirilmiş güvenlik özellikleriyle (örneğin, Dragonfly anahtar değişimi) en güncel standarttır. Ancak, zayıf parolalar veya belirli saldırı teknikleri (örneğin, sözlük saldırıları) ile hala risk altında olabilirler.

3.3. BlackArch Kablosuz Ağ Araçları

BlackArch, kablosuz ağ saldırıları için güçlü araçlar sunar:

- Airmon-ng: 🛠️ Kablosuz ağ kartlarını izleme (monitor) moduna almak için kullanılır. Bu mod, ağ trafiğini pasif olarak dinlemeyi ve paket yakalamayı sağlar.

- Örnek Kullanım:

airmon-ng start wlan0komutu,wlan0arayüzünü izleme moduna alarak genelliklemon0adında yeni bir arayüz oluşturur.

- Örnek Kullanım:

- Airodump-ng: 📊 İzleme modundaki bir kablosuz arayüzü kullanarak çevredeki kablosuz ağları (AP'ler), bağlı istemcileri ve ağ trafiğini tespit etmek için kullanılır. WEP/WPA el sıkışmalarını yakalamak için kritik bir araçtır.

- Örnek Kullanım:

airodump-ng mon0komutu,mon0arayüzü üzerinden çevredeki tüm kablosuz ağları ve istemcileri listeler. Belirli bir ağın trafiğini yakalamak için-c(kanal),--bssid(AP MAC adresi) ve-w(çıktı dosyası) parametreleri kullanılır.

- Örnek Kullanım:

4. Gelişmiş Ağ Saldırı Teknikleri

4.1. Evil Twin Saldırısı

Evil Twin saldırısı, saldırganın meşru bir erişim noktasının sahte bir kopyasını oluşturarak kurbanları bu sahte ağa bağlanmaya ikna etmesi prensibine dayanır. 😈 Saldırgan, aynı SSID (ağ adı) ve bazen aynı MAC adresini kullanarak sahte bir AP kurar. Kurbanlar, genellikle daha güçlü sinyal nedeniyle bu sahte AP'ye bağlanır. Bu sayede saldırgan, kurbanın tüm trafiğini izleyebilir, kimlik bilgilerini çalabilir veya kötü amaçlı yazılım enjekte edebilir.

4.2. Man-in-the-Middle (MiTM) Saldırıları

MiTM saldırısı, iki iletişim kuran taraf arasına girerek, iletişimi gizlice dinleme, değiştirme veya yönlendirme yeteneği kazanmayı hedefler. 🕵️♂️ Saldırgan, iletişimin her iki tarafına da kendisini meşru bir iletişim ortağı gibi gösterir.

- ARP Zehirlenmesi (ARP Spoofing): MiTM saldırılarının yaygın bir yöntemidir. Saldırgan, yerel ağdaki cihazlara sahte ARP yanıtları göndererek, belirli bir IP adresinin MAC adresinin kendisi olduğunu iddia eder. Örneğin, saldırgan, ağdaki tüm trafiğin önce kendisine, sonra gerçek hedefe gitmesini sağlayarak trafiği dinleyebilir veya manipüle edebilir.

- Mekanizma: Saldırgan, hedef cihazlara "Ben yönlendiricinin MAC adresiyim" ve yönlendiriciye "Ben hedef cihazın MAC adresiyim" mesajları gönderir. Böylece tüm trafik saldırgan üzerinden akar.

5. Sonuç ve Güvenlik Önlemleri

Bu çalışma materyalinde, BlackArch Linux platformunda gerçekleştirilen ağ içi ve ağ dışı saldırı teknikleri, temel ağ protokolleri ve ilgili araçlar detaylı bir şekilde incelenmiştir. Deauthentication saldırılarından WEP/WPA kırma yöntemlerine, TCP/UDP farklarından Evil Twin ve MiTM saldırılarına kadar geniş bir yelpazede bilgi sunulmuştur. Airmon-ng ve Airodump-ng gibi araçların işlevselliği ile ARP, IP, MAC ve DNS gibi temel ağ kavramlarının önemi vurgulanmıştır.

💡 Bu bilgilerin edinilmesi, siber güvenlik uzmanları ve ağ yöneticileri için ağ altyapılarını daha iyi anlamalarına, potansiyel zafiyetleri tespit etmelerine ve etkili savunma mekanizmaları geliştirmelerine olanak tanır.

⚠️ Önemli Not: Bu tekniklerin etik ve yasal sınırlar içinde, yalnızca yetkilendirilmiş güvenlik denetimleri ve eğitim amaçlı kullanılması esastır. Yetkisiz ağlara veya sistemlere yönelik saldırılar yasa dışıdır ve ciddi sonuçları olabilir.